**报告日期:**2025-12-02

**测试人员:姜新鹏

**测试环境: POC

**测试版本:R82

测试目的

本次测试旨在验证 Check Point 防火墙的 数据泄露防护(DLP)能力,确保在企业内部通过邮件、Web、FTP 等渠道传输敏感数据时,能够被精准识别、阻断或审计,满足企业数据安全合规要求。

测试范围

| 测试项目 | 内容说明 |

|---|---|

| 敏感信息识别 | 是否可以识别身份证号、信用卡号、关键字、正则匹配等 |

| 渠道管控 | Mail、HTTP/HTTPS 上传、FTP、Webmail 等数据传输检测 |

| DLP Policy 配置验证 | 规则、数据类型、匹配条件、用户通知等 |

| 事件记录与审计 | 是否生成 DLP 日志、事件详情是否完整 |

| 阻断与告警行为 | 邮件阻断、Web 上传阻断、提示页面、本地提醒等 |

测试环境

PC--------Check Point GW---------Web server

PC IP :10.10.100.1

Web server :192.168.66.154:5000

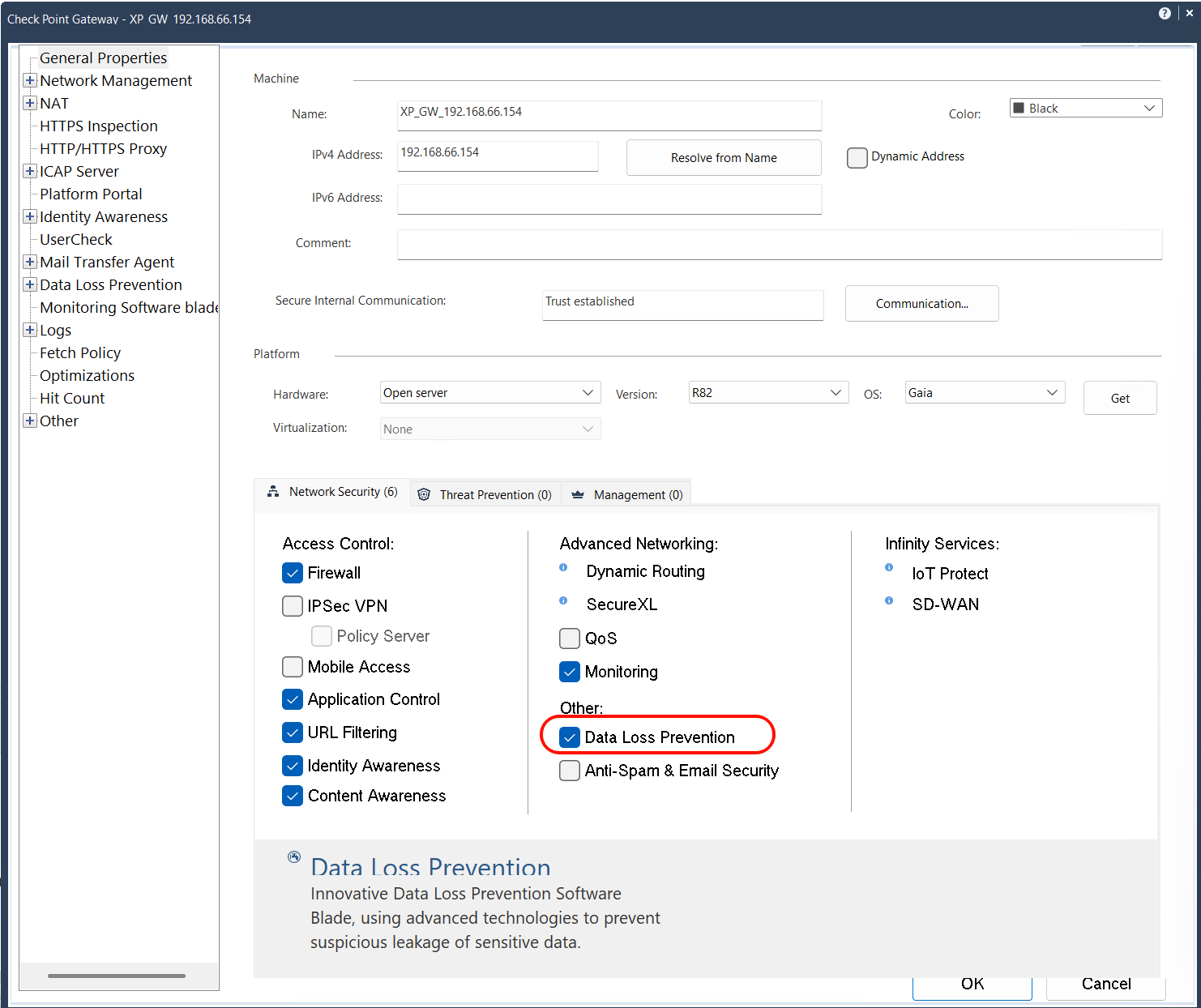

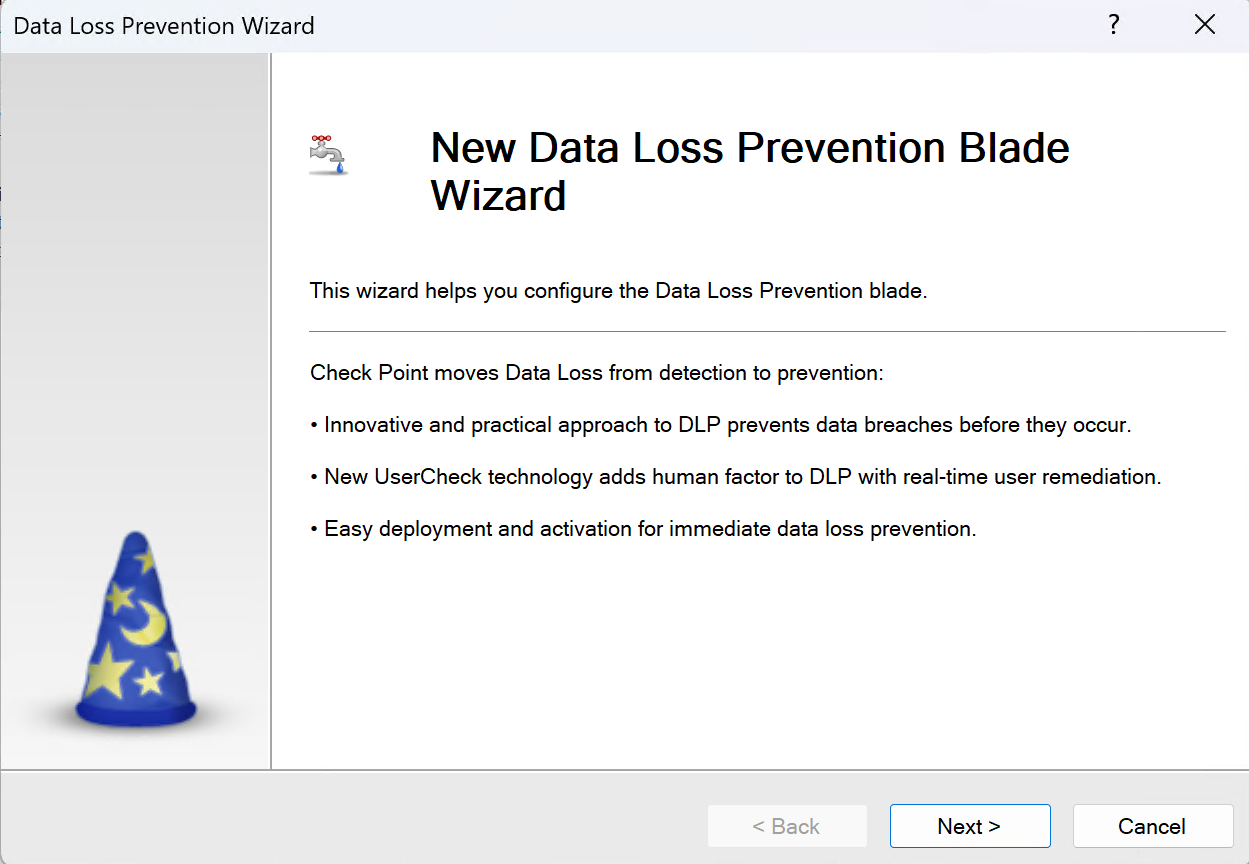

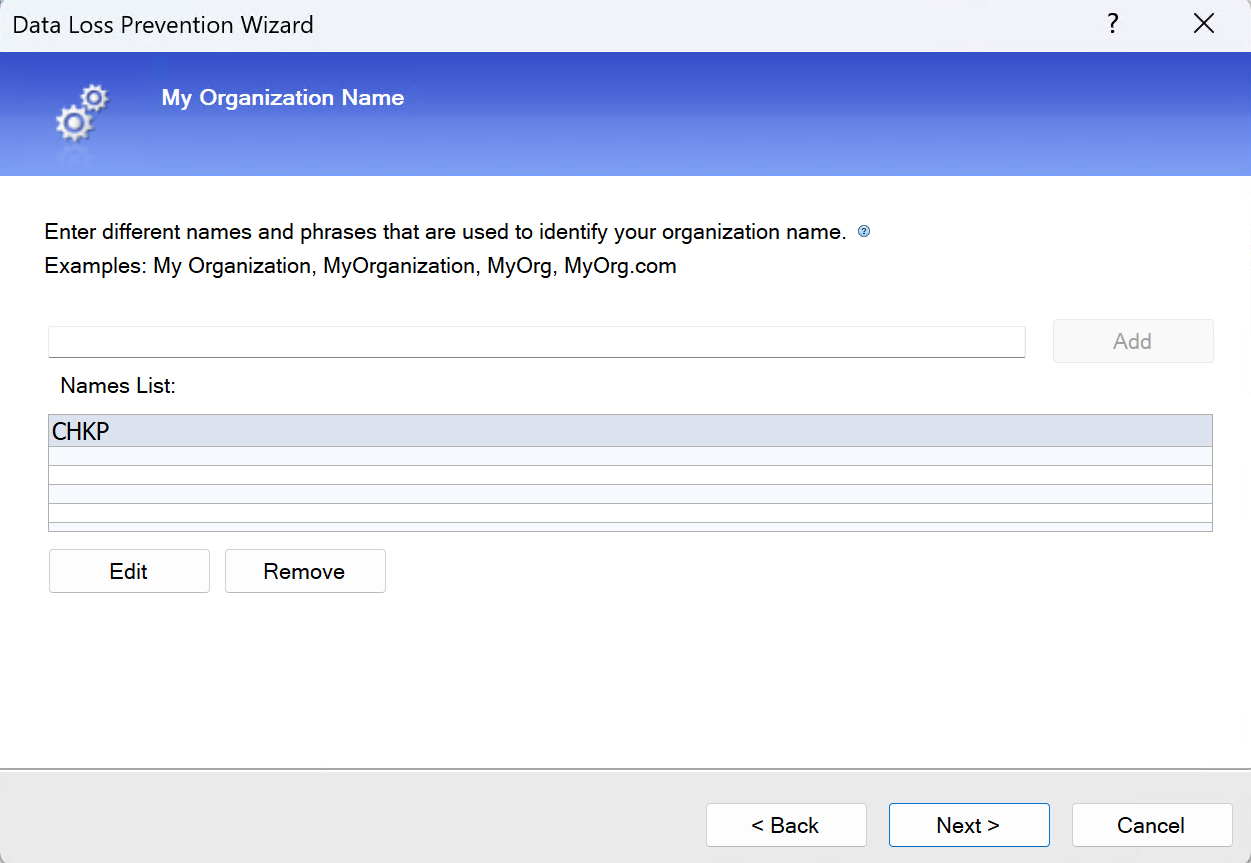

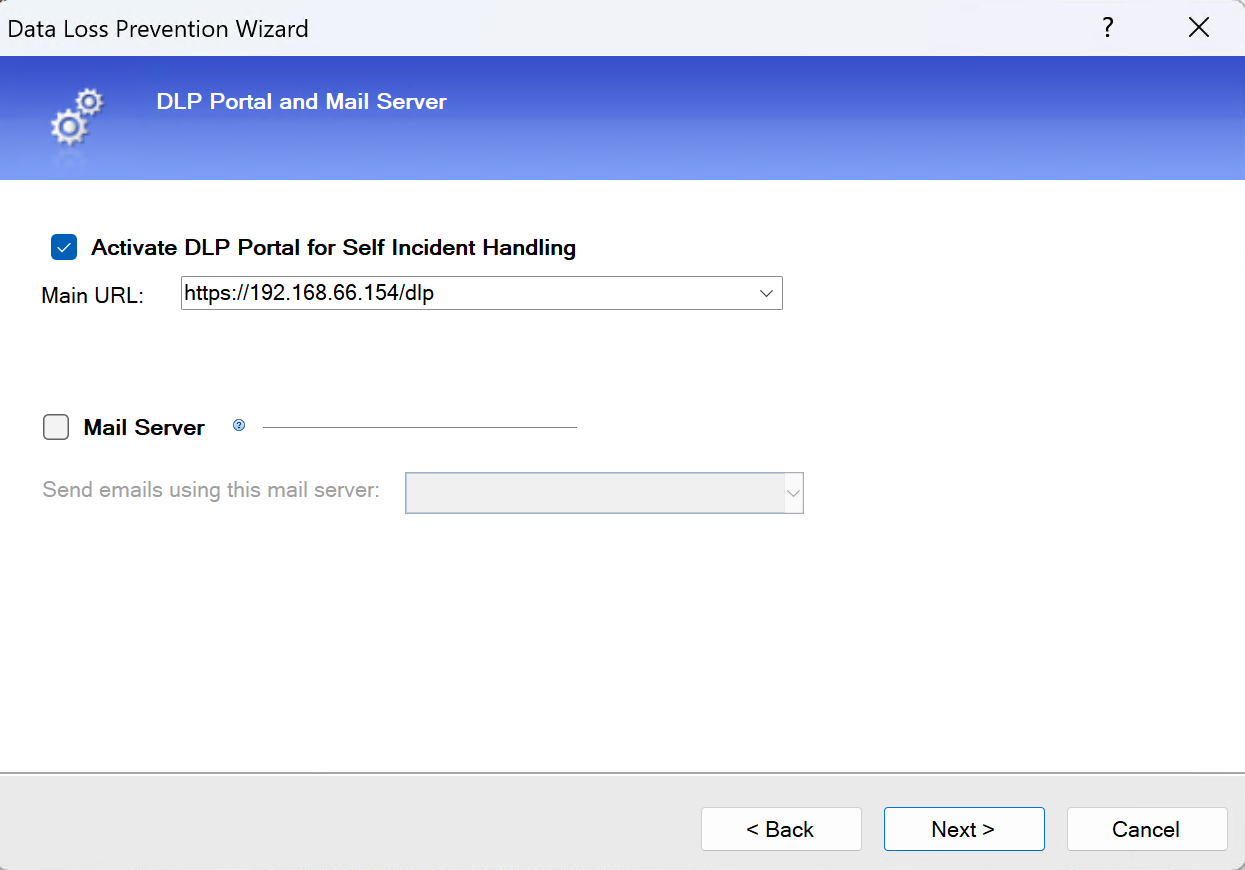

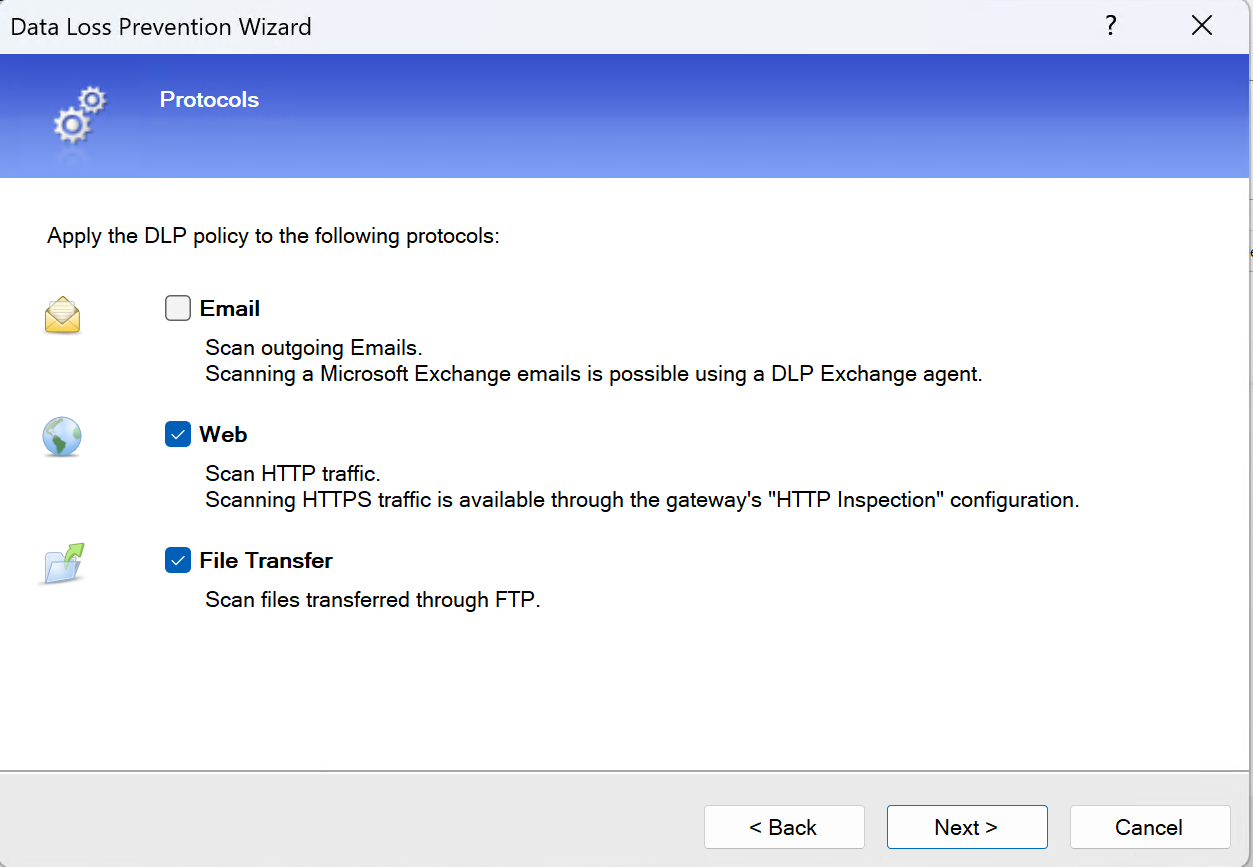

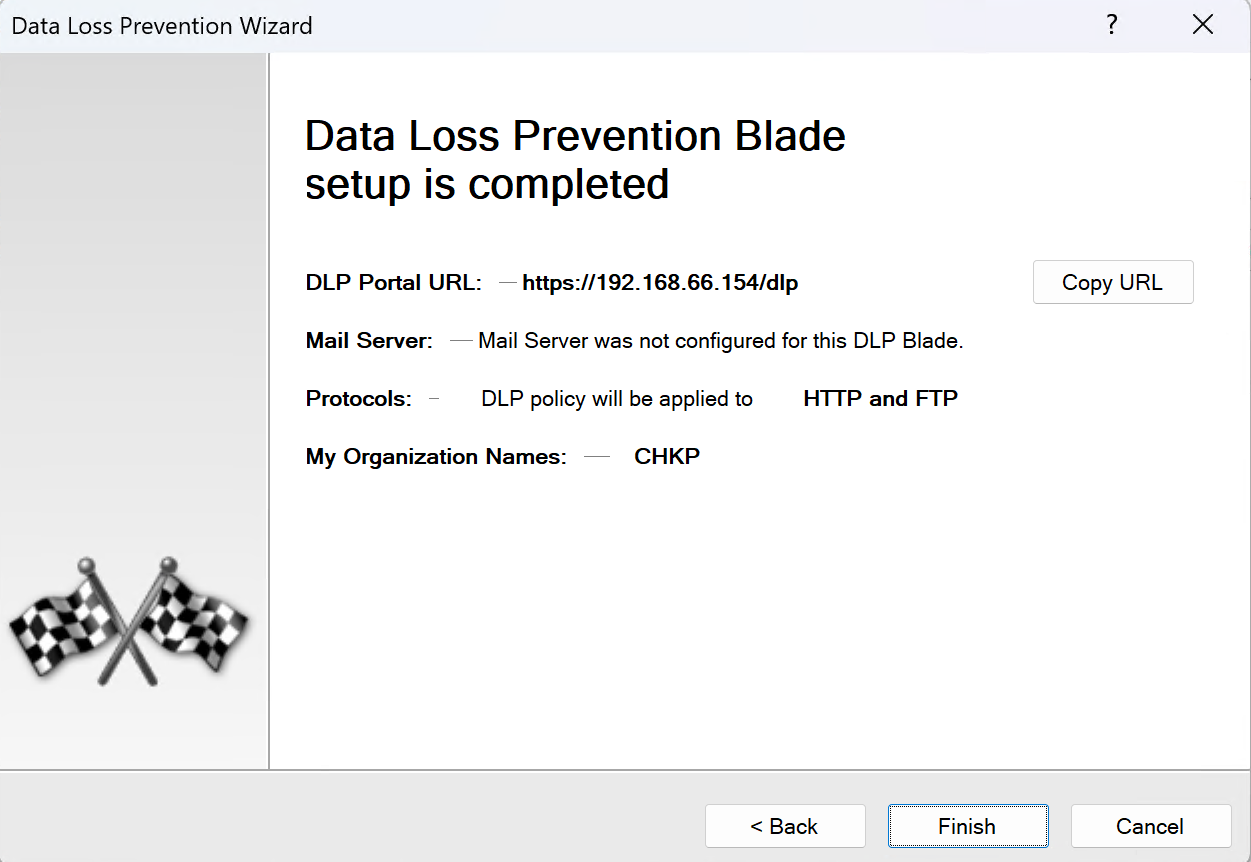

启用DLP功能刀片

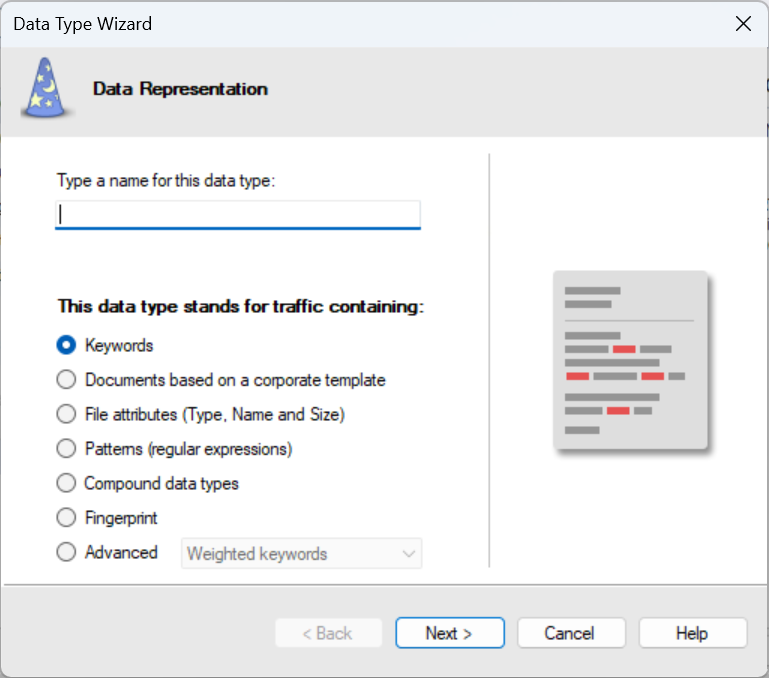

自定义Data Type 说明

测试场景与配置

文件类型检测识别管控(自带)

说明:

基于文件的属性而不是内容判断,包括:

文件扩展名(如 .xls, .docx, .sql)

文件名模式(如 salary, backup, 密码)

文件大小(如 >10MB)

适用场景:

阻断 .sql 数据库导出文件

阻断含 “备份/backup” 字眼的文件泄露

限制大体积文件外发(防止数据库 dump)

验证 Check Point DLP 能否根据文件类型对敏感信息进行有效检测,确保不管文件格式如何(如 PDF、Word、txt、Excel、图片、压缩文件等),都能准确识别其中的敏感数据并采取相应的安全措施。

配置方式

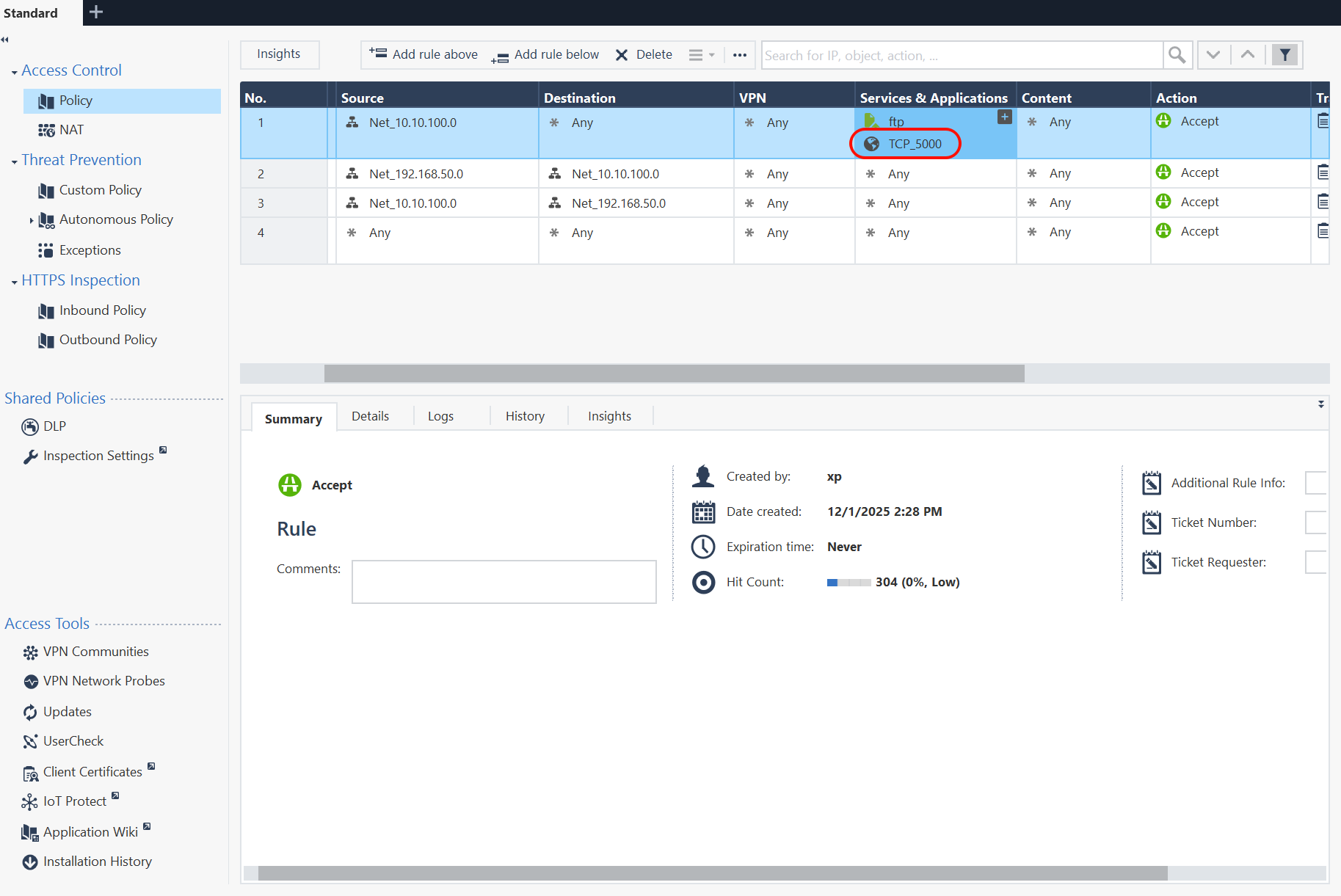

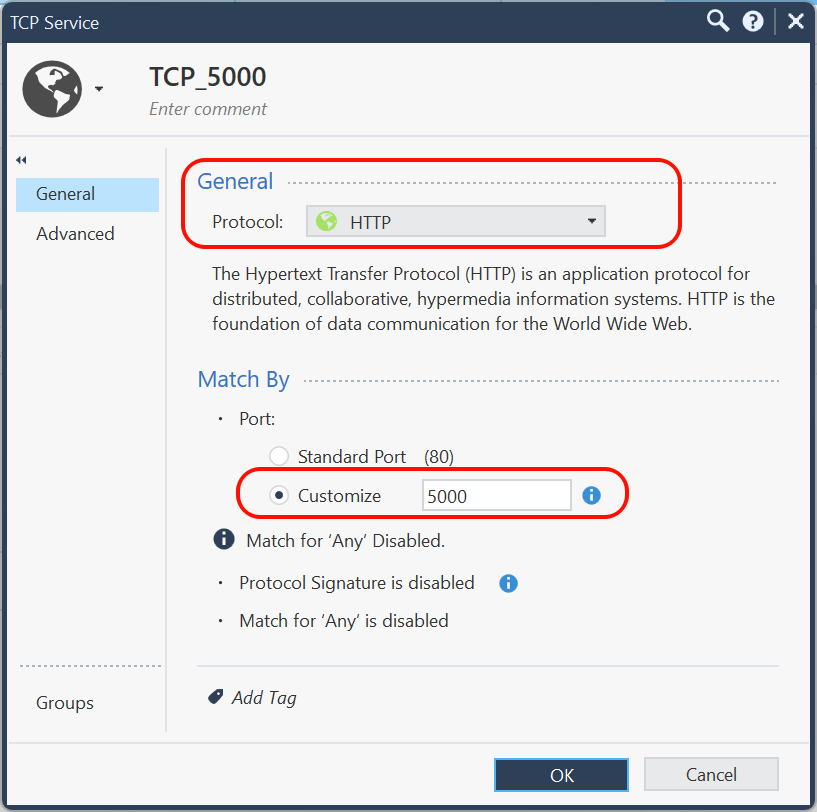

添加一条access policy ,并自定义服务端口(我这里时自己搭建的http web server 短板口为5000)

注意:在使用自定义http服务端口时需要选择http 协议如图所示

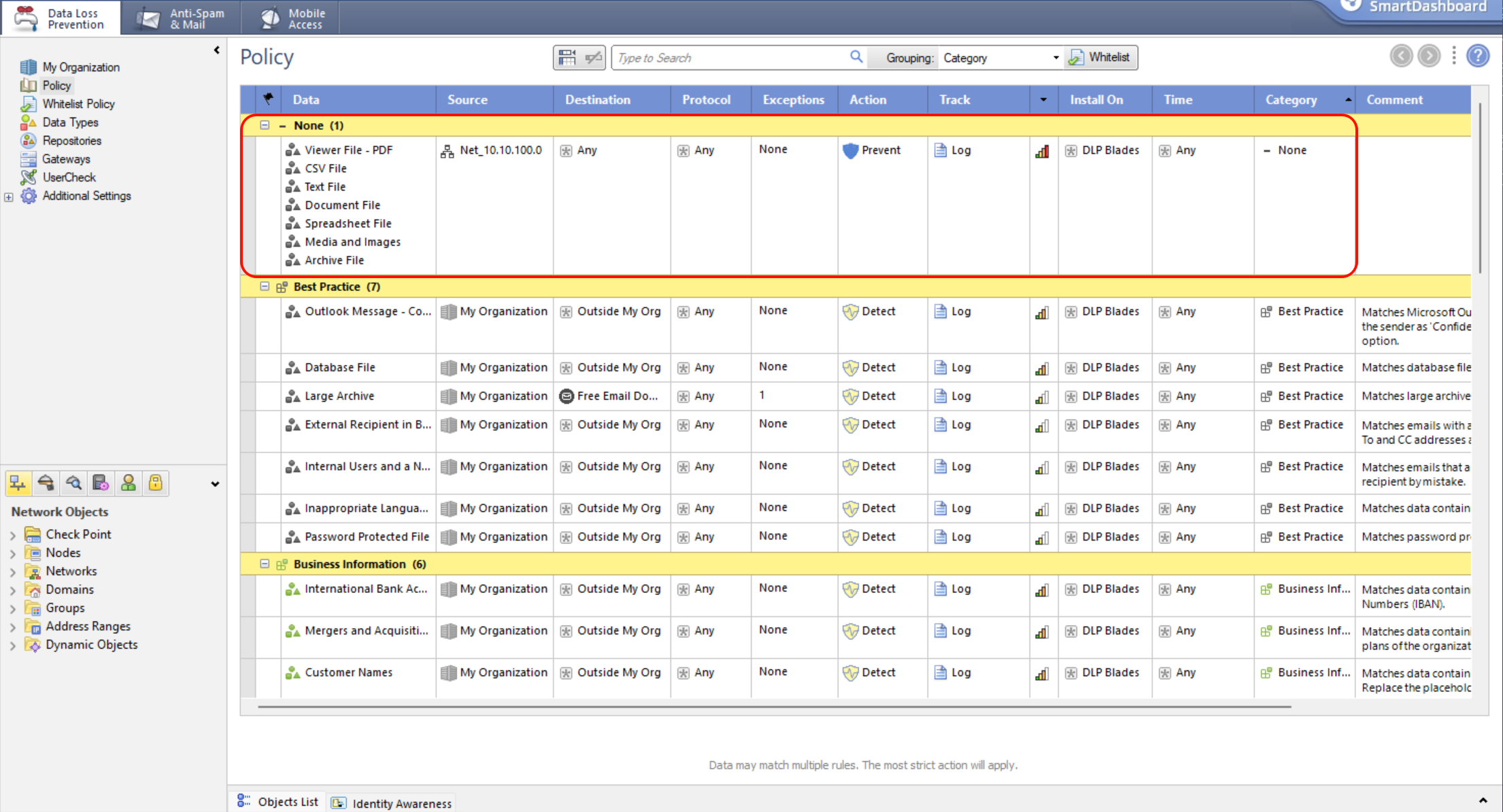

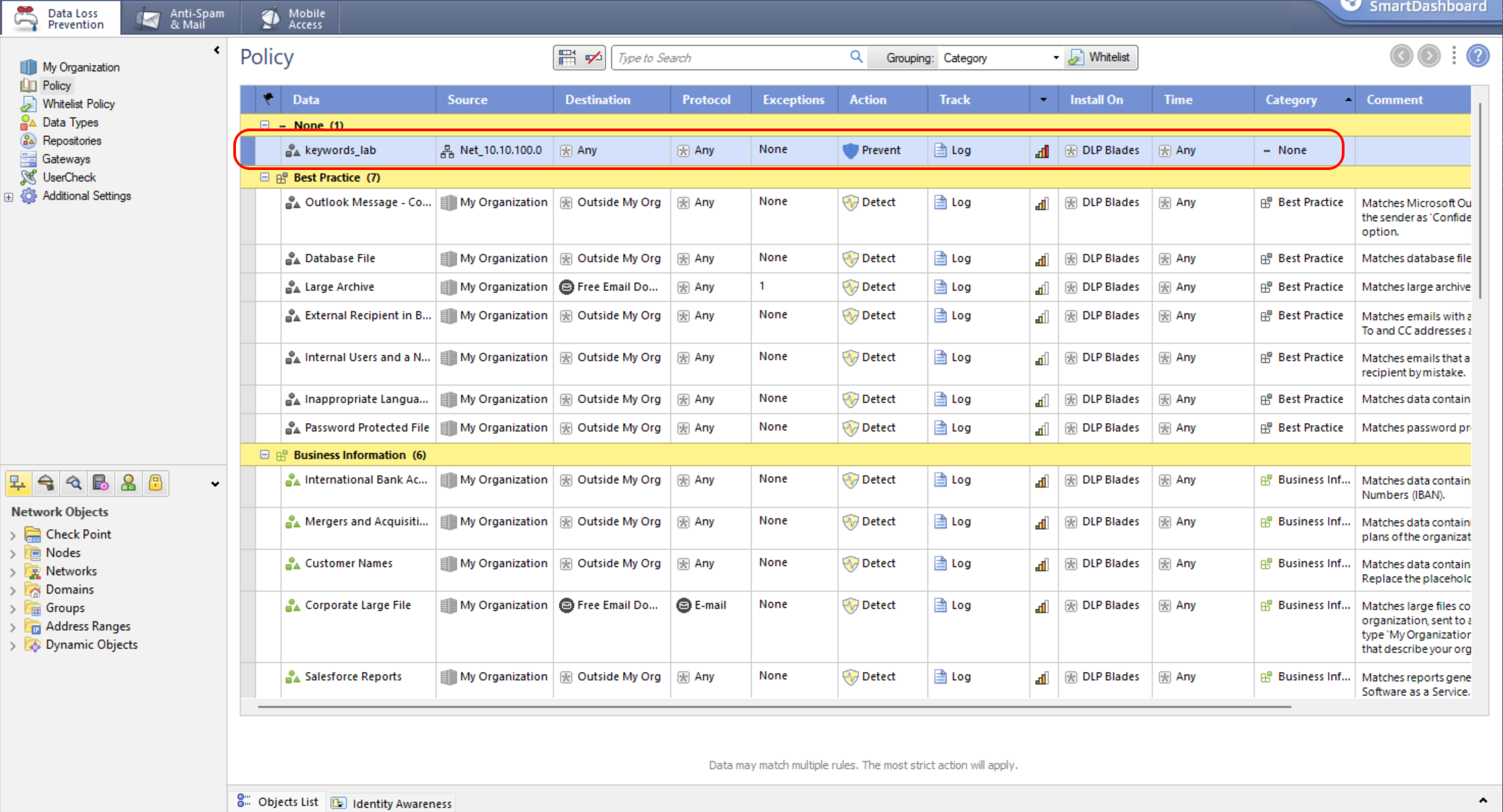

编写DLP policy如下图所示

测试效果

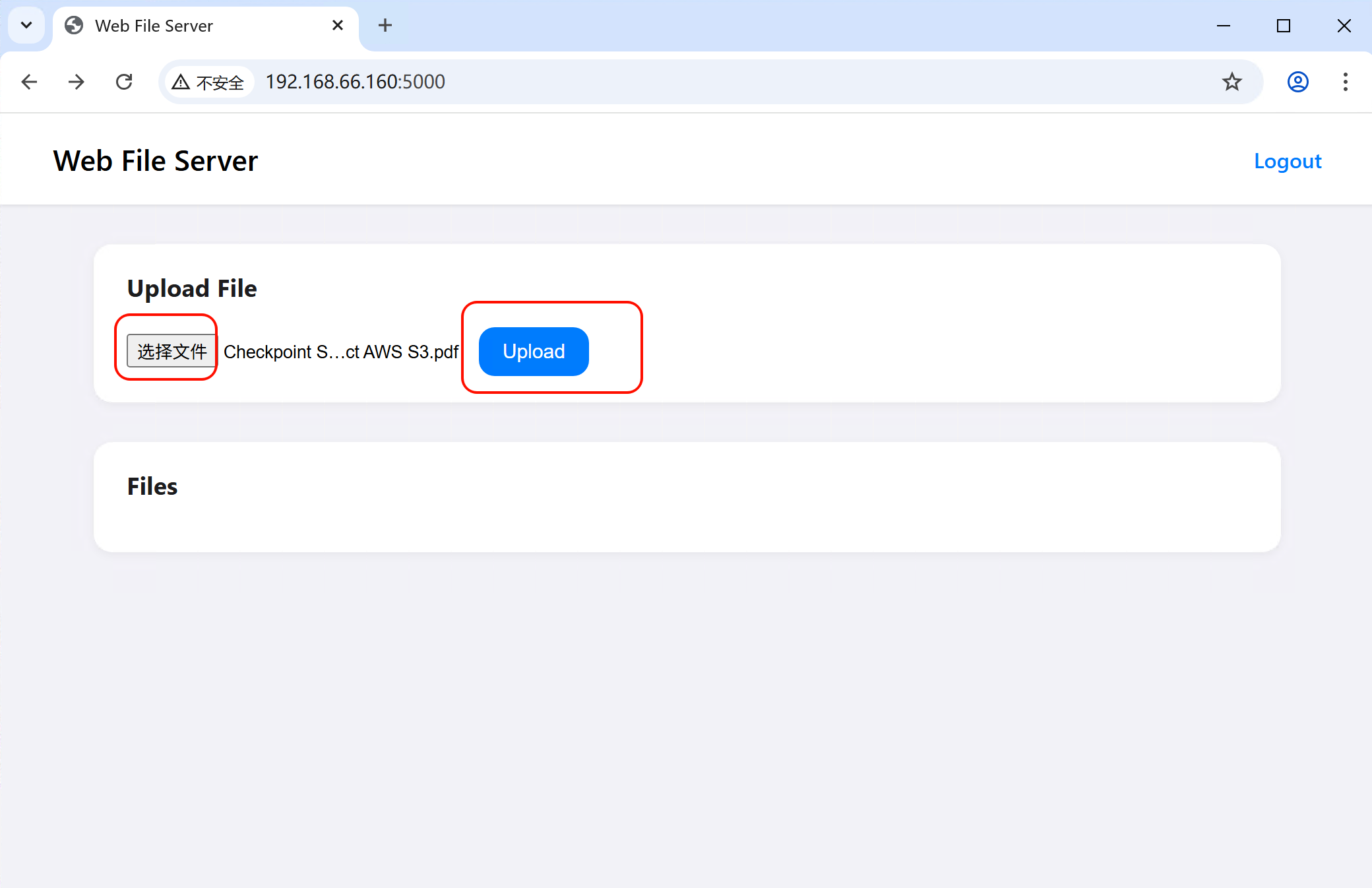

通过10.10.100.1 客户端登录目标测试web 服务器(http://192.168.66.150:5000)上传pdf文件

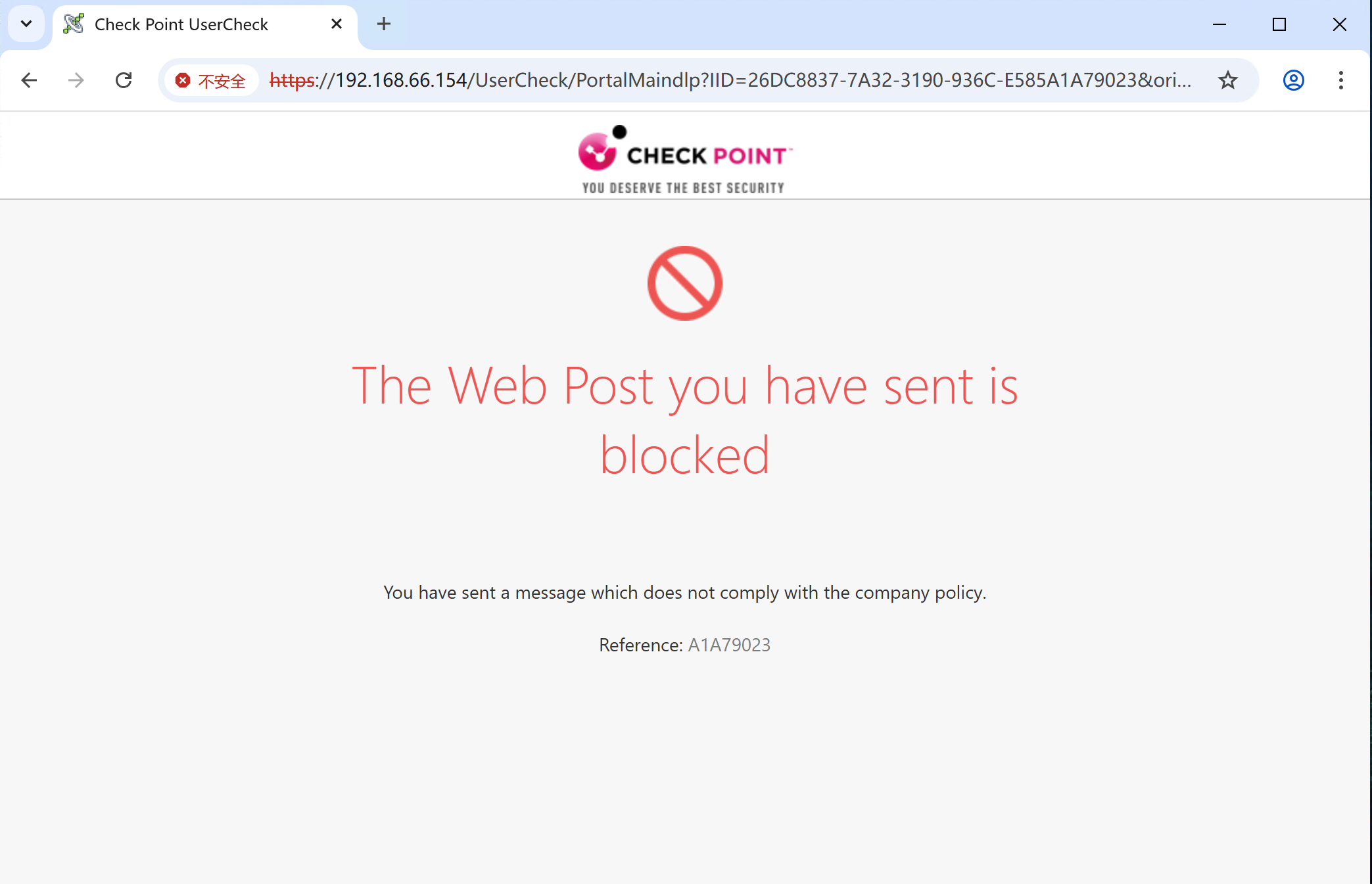

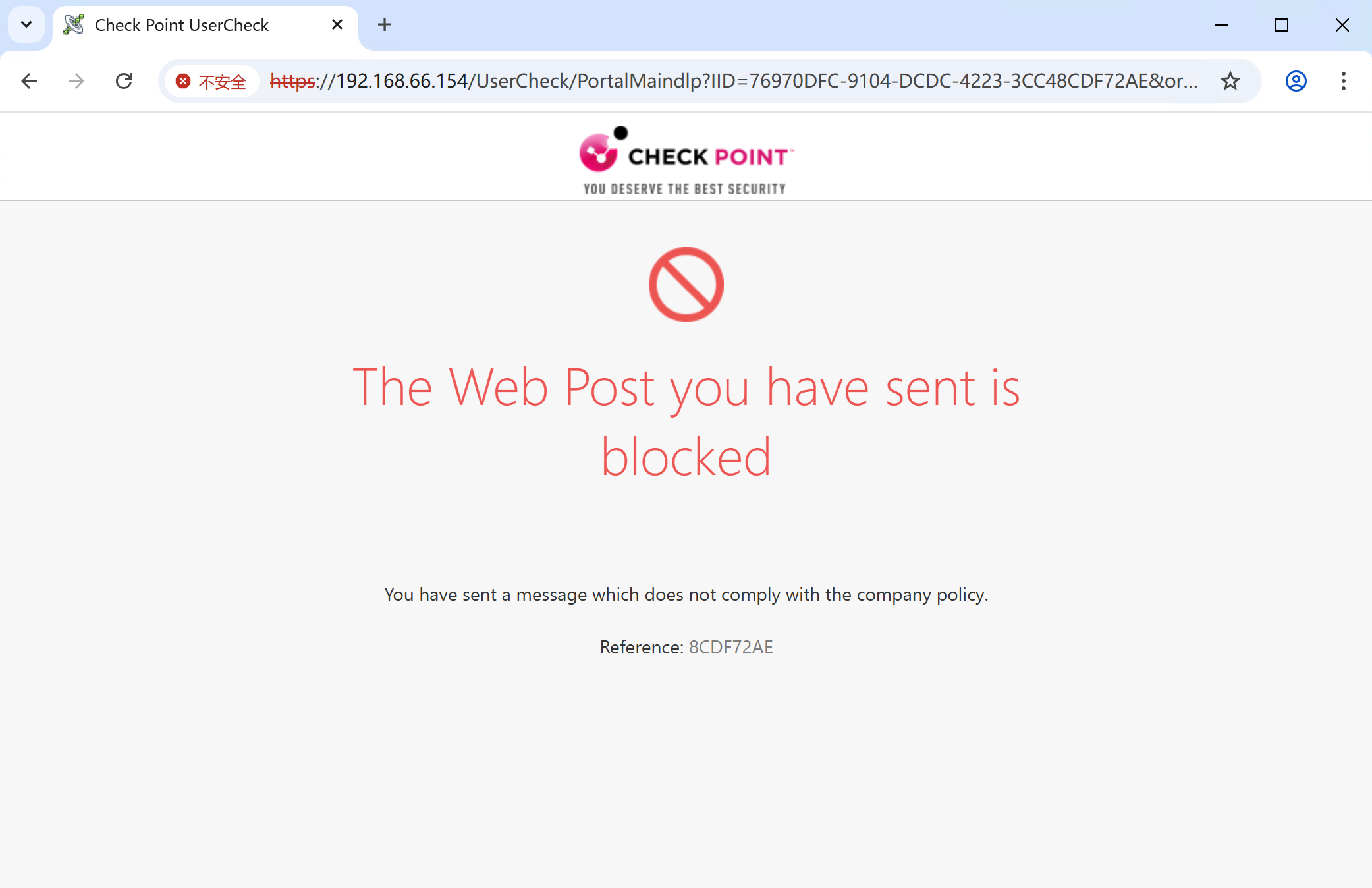

拦截提示如下(该提示可以自定义通过策略进行调整不同语言与格式等)

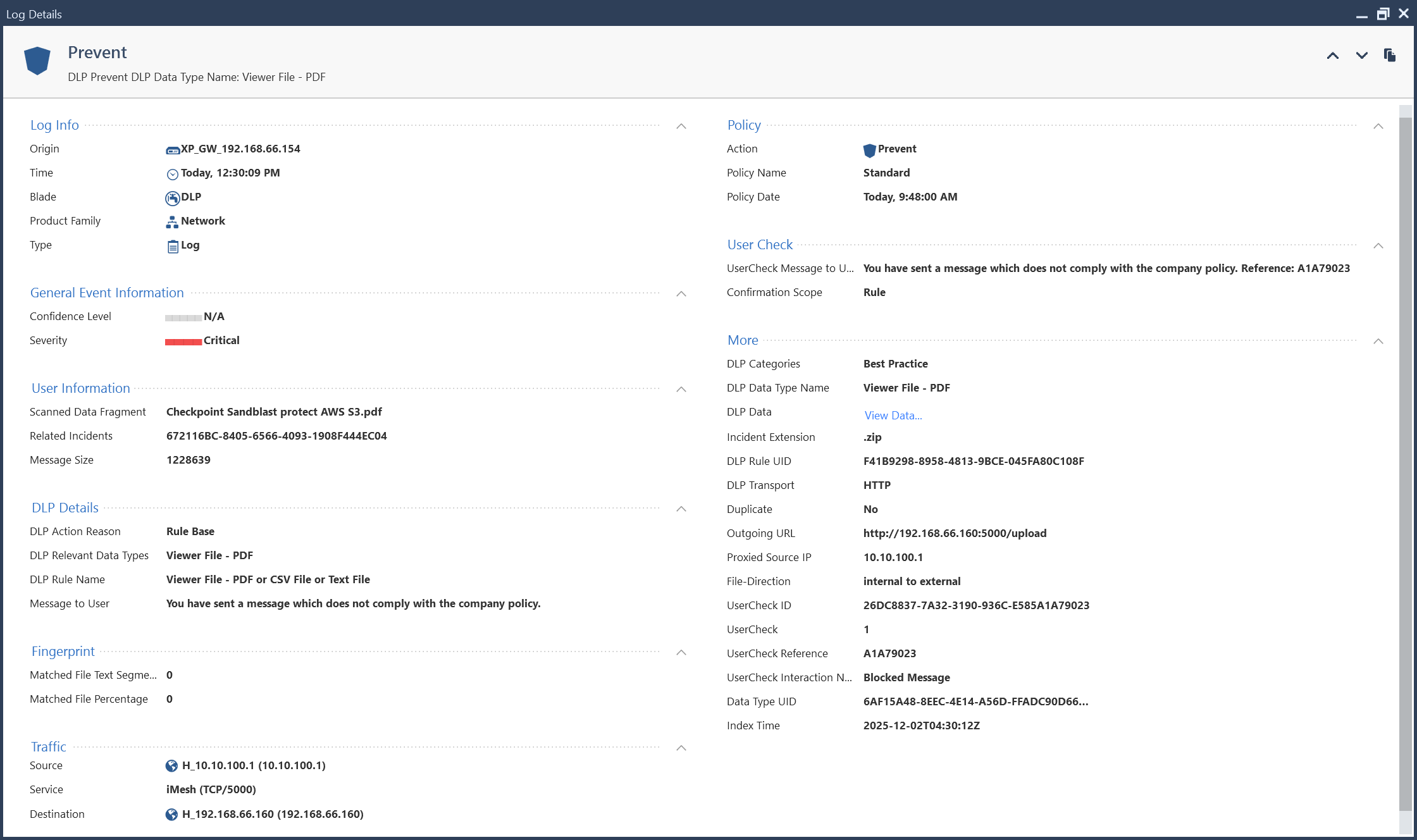

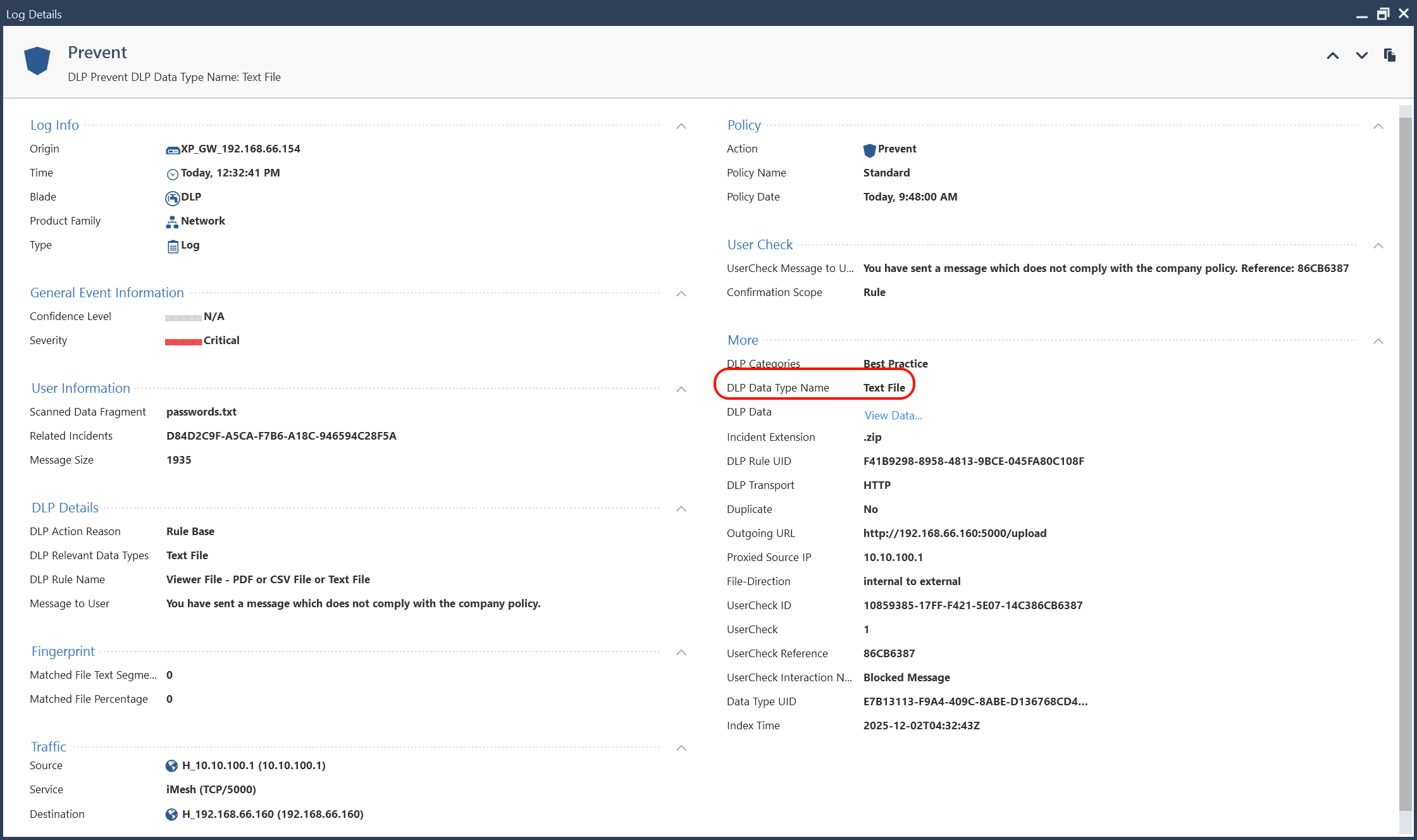

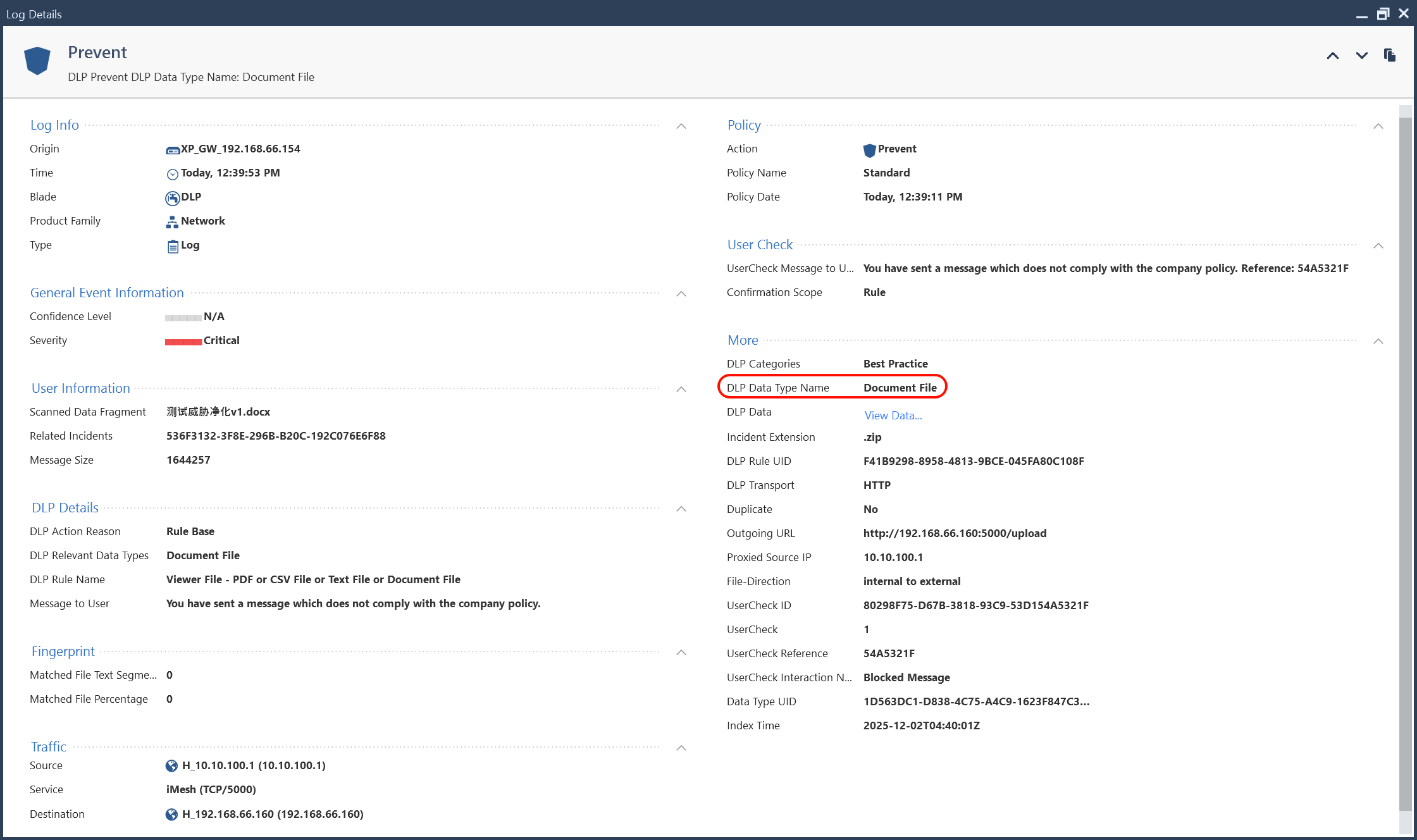

检查log

DLP data type:pdf

DLP data type:text

DLP data type:Docx

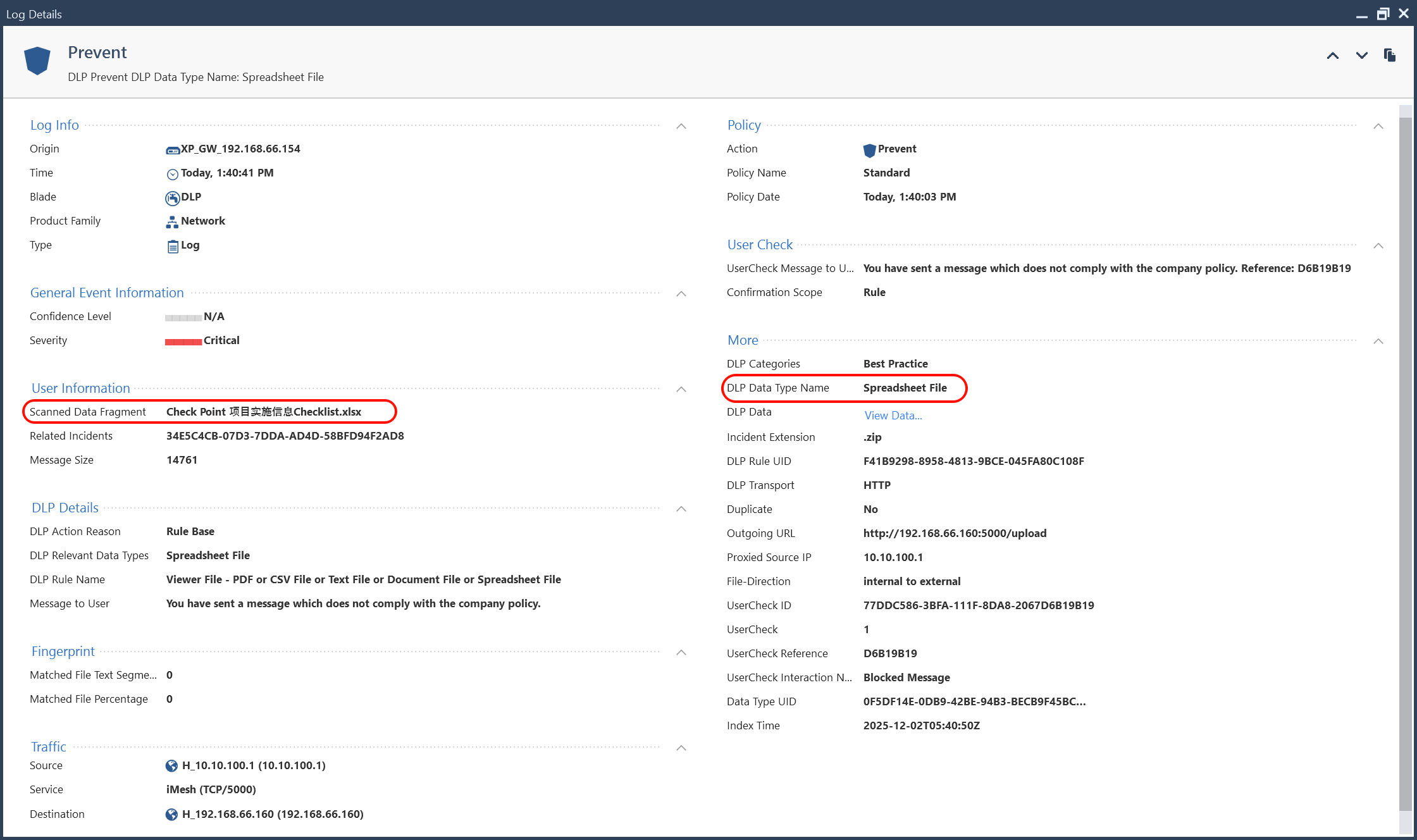

DLP data type:xlsx

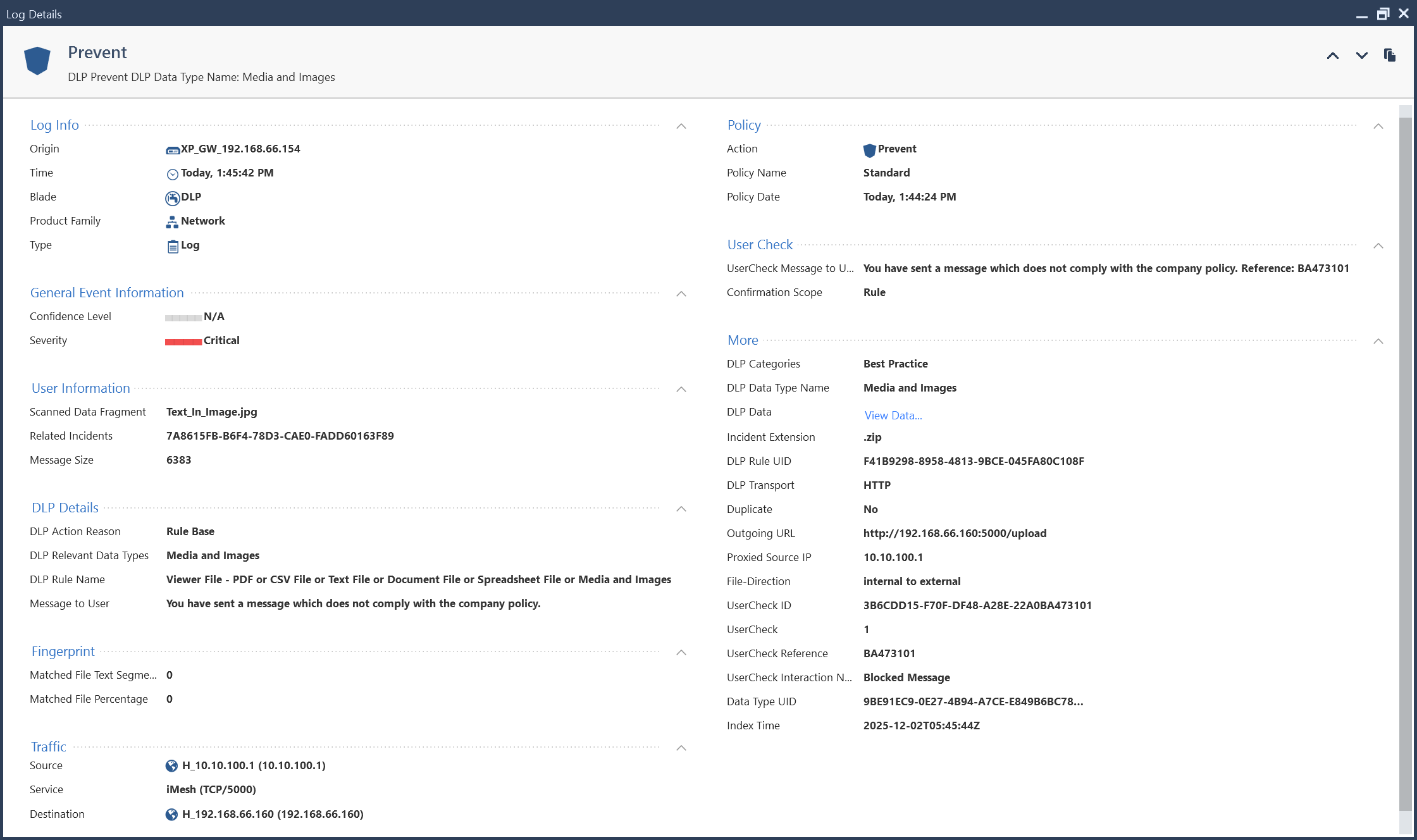

DLP data type:jpg

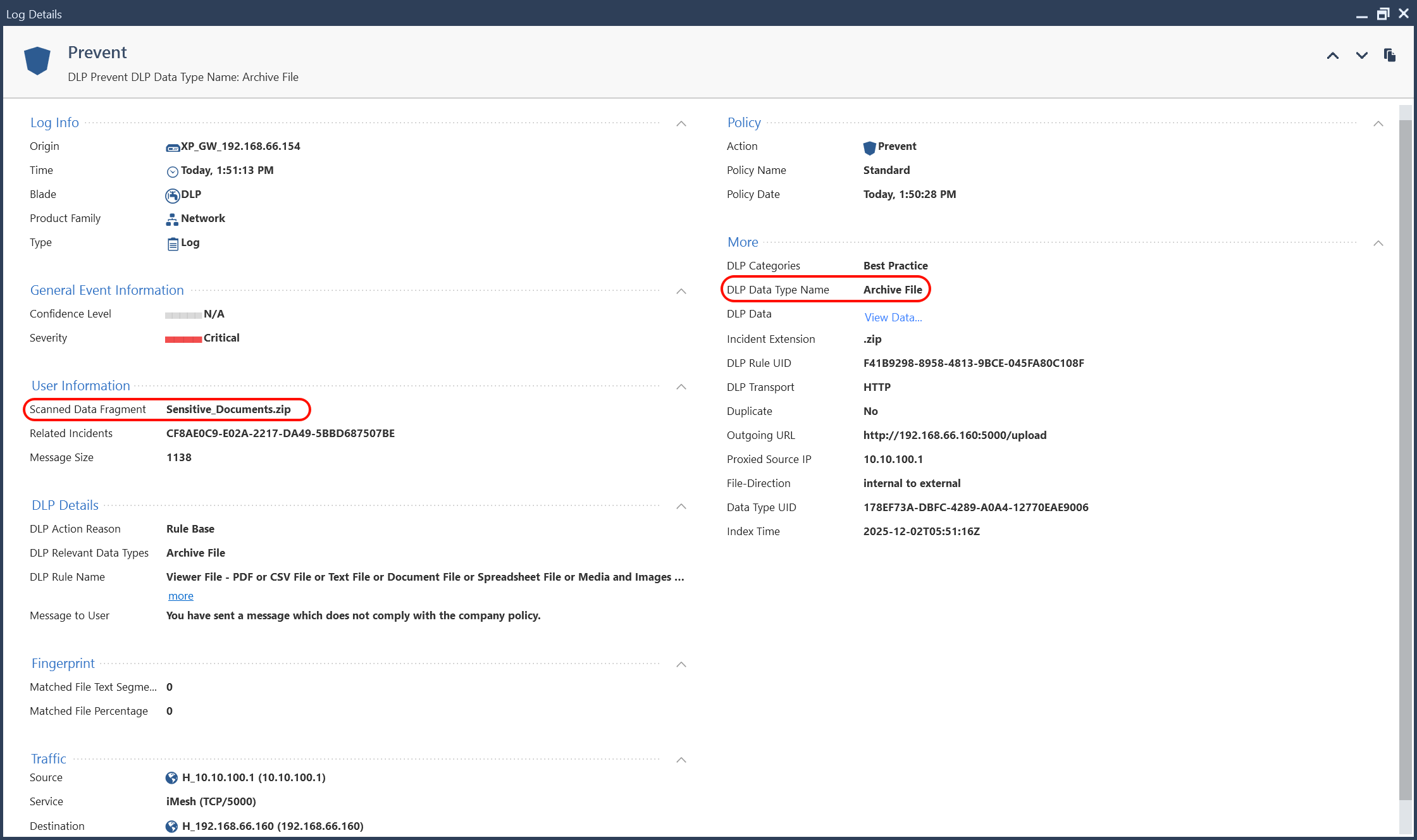

DLP data type:zip

基于文本的关键子匹配(Text)

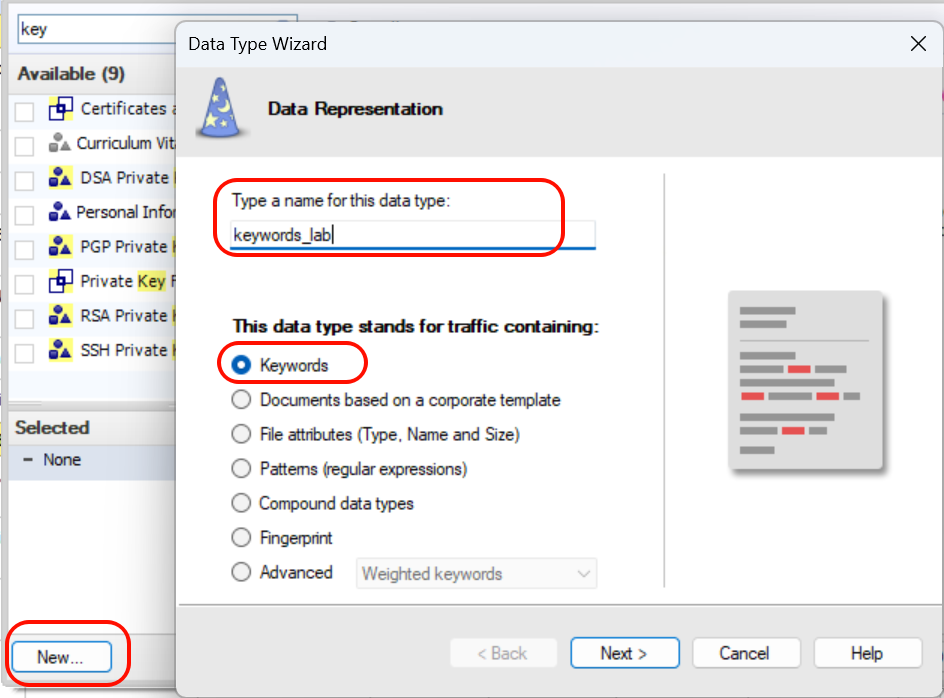

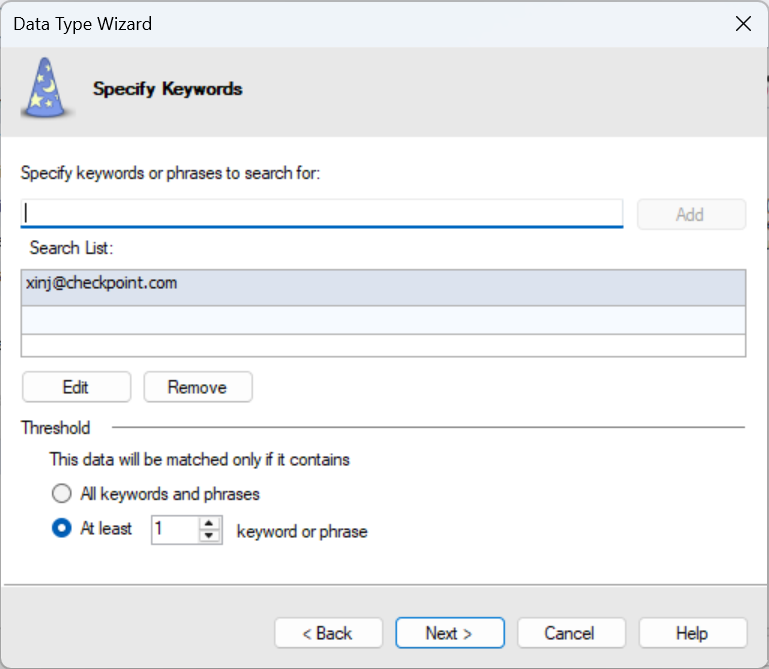

1. Keywords(关键字)

说明:

基于关键字匹配。系统会检查传输内容是否包含你指定的一个或多个关键字。

典型用途:

敏感标识字样,例如:“机密”、“内部文件”、“保密协议”

常见业务关键词:“薪资表”“内部报告”“未公开”

匹配特点:

可设多个关键字

可设匹配次数阈值(如 >=1 次)

支持大小写与语言无关

配置步骤

测试效果

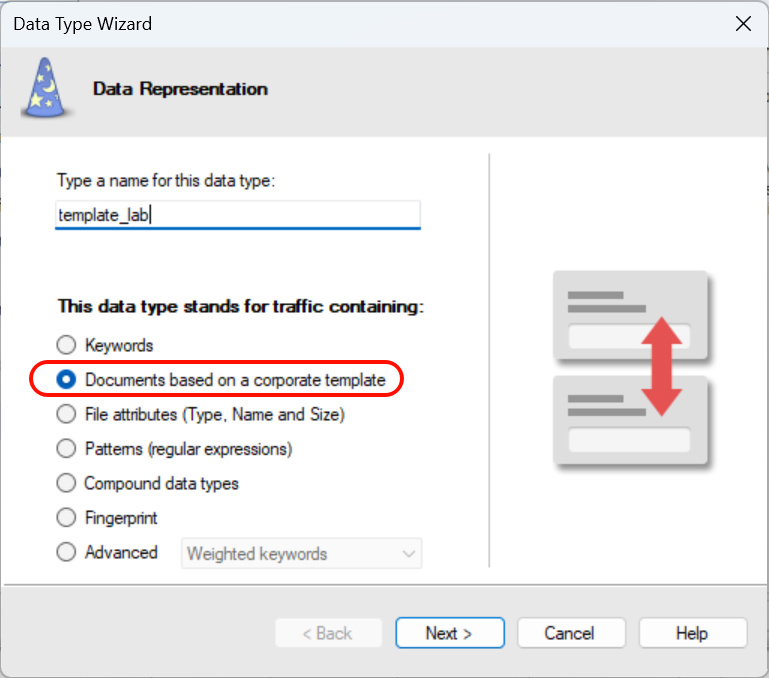

基于公司模板的文件匹配(WORD)

说明:

让 DLP 学习某个组织固定格式的文档,并基于结构化特征识别类似文档。

适用场景:

企业合同模板(公司名、表格结构固定)

财务模板(例如标准报销单、结算单)

HR 模板(例如 Offer Letter、工资条模板)

特点:

不是看关键词,而是识别 整体结构

对模板有极高准确率

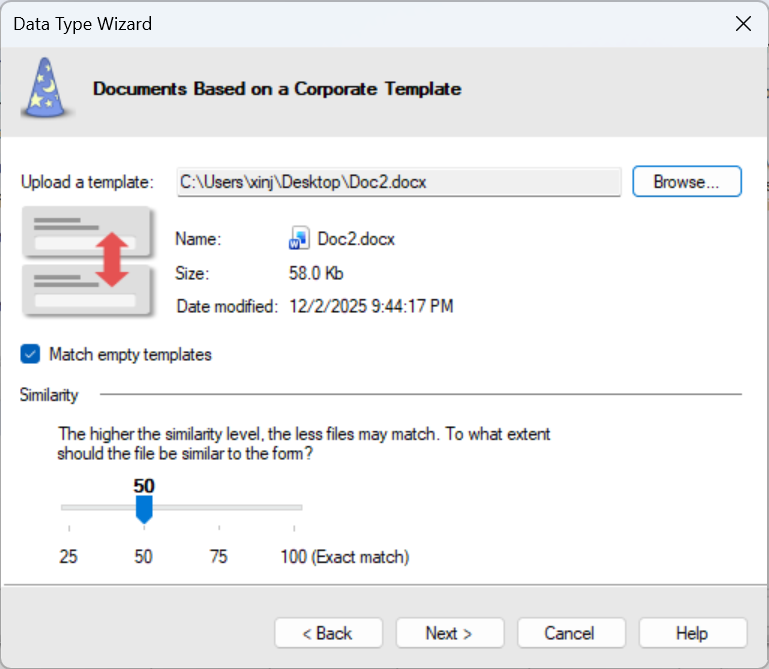

配置步骤

上传模板

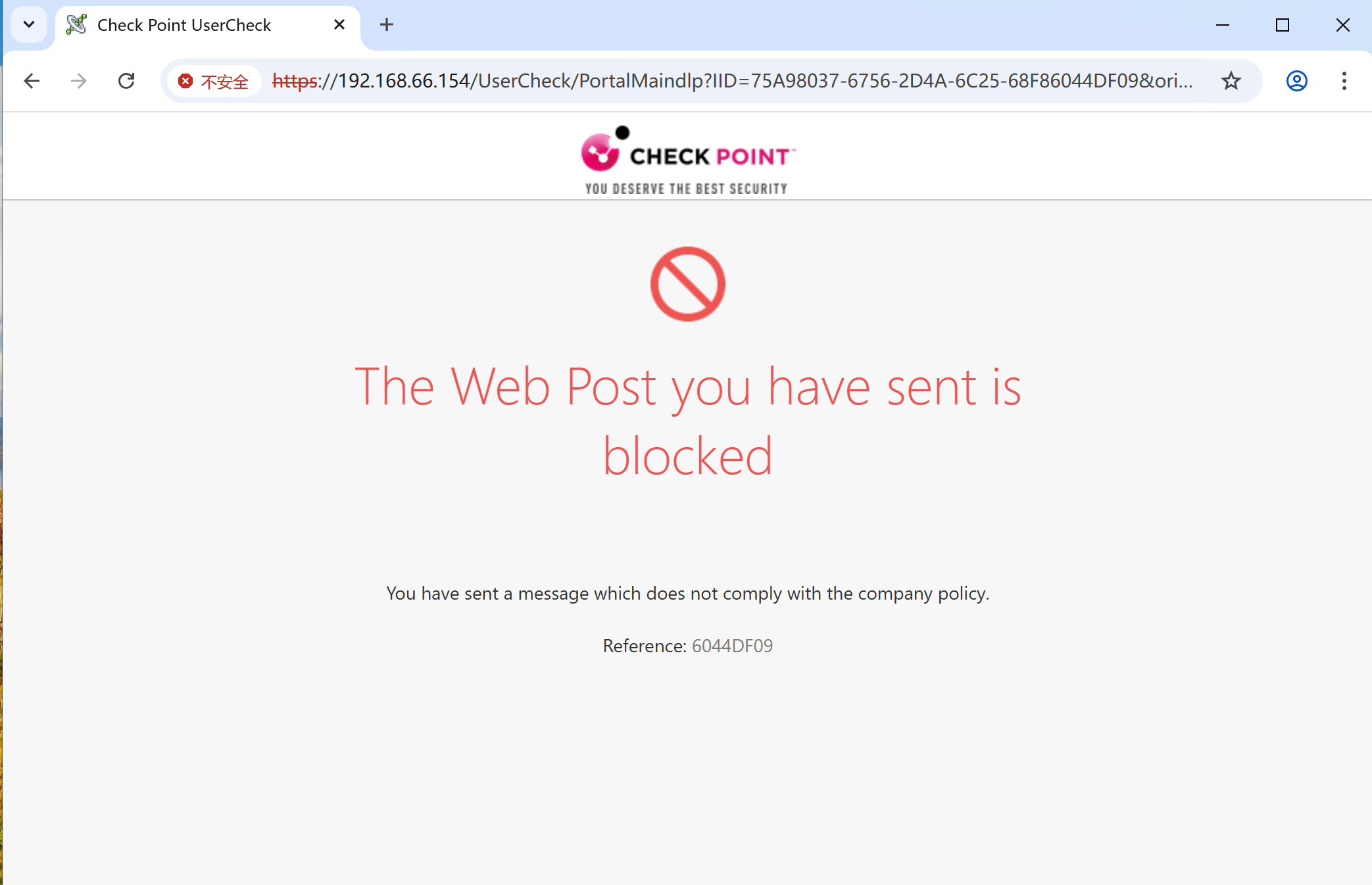

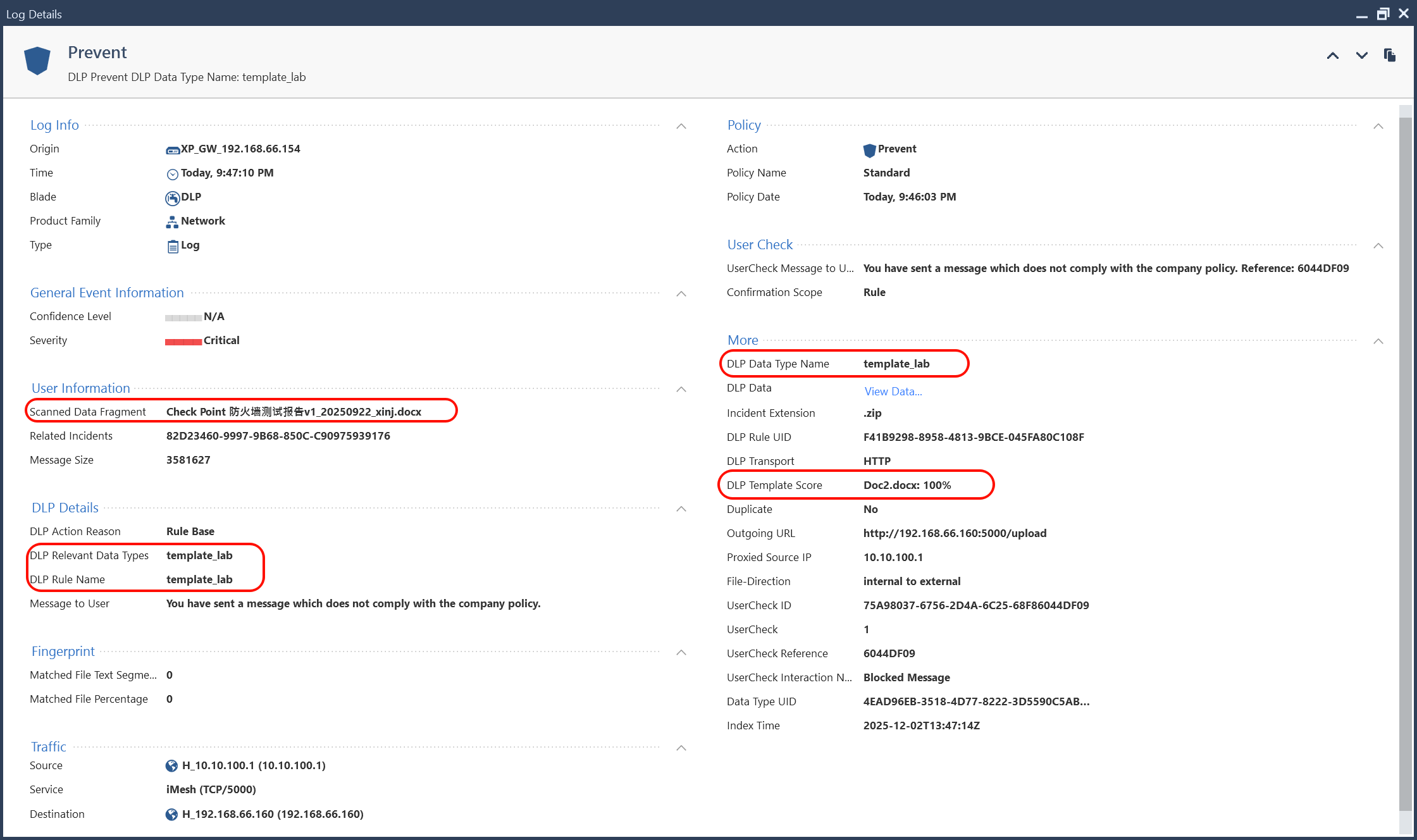

测试效果

基于正则表达式匹配(PDF)

说明:

使用正则表达式匹配内容,非常适合结构化数据。

典型用途:

身份证号

手机号 / 银行卡号

邮箱地址

税号、信用卡号(可加 Luhn 校验)

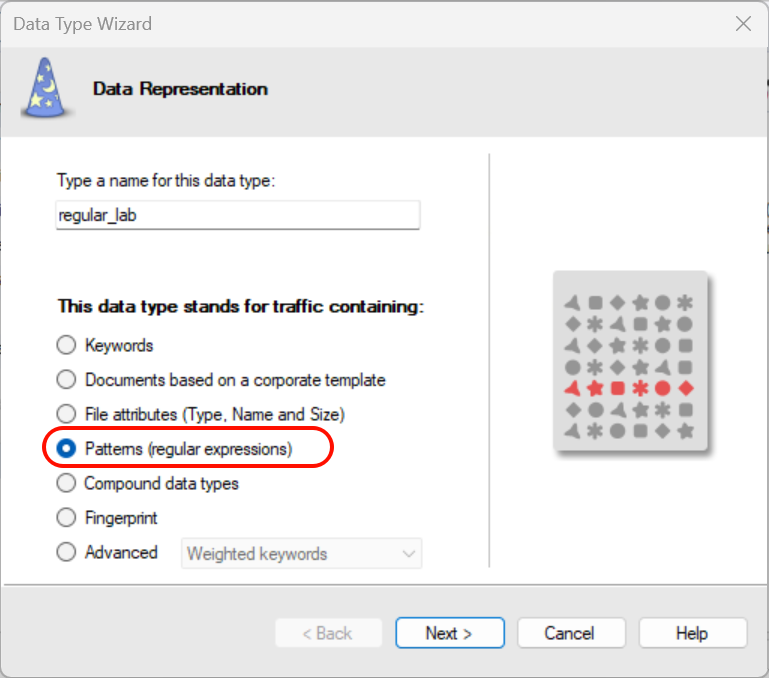

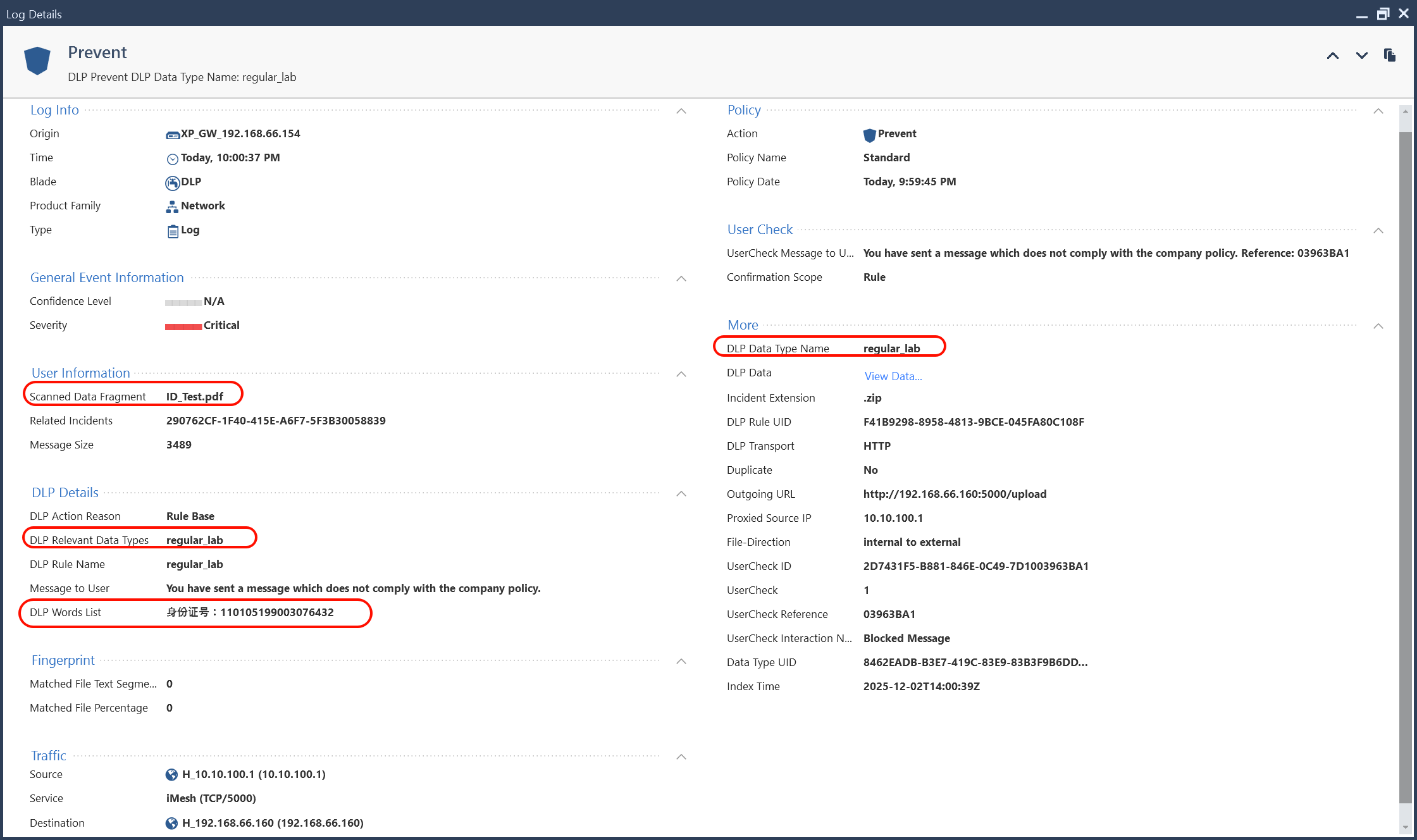

配置步骤

匹配带“身份证号”字样 + 合法 18 位身份证号码

正则表达式:身份证号[::]?\s*[1-9]\d{5}(19|20)\d{2}(0[1-9]|1[0-2])(0[1-9]|[12]\d|3[01])\d{3}[\dXx]

📌 正则说明

身份证号:固定文本触发

[::]?:可能会出现英文或中文冒号,也可能没有

\s*:任意空格

[1-9]\d{5}:行政区代码

(19|20)\d{2}:出生年份(1900-2099)

(0[1-9]|1[0-2]):月份

(0[1-9]|[12]\d|3[01]):日期

\d{3}:顺序码

[\dXx]:校验位(最后一位可为数字或 X/x)

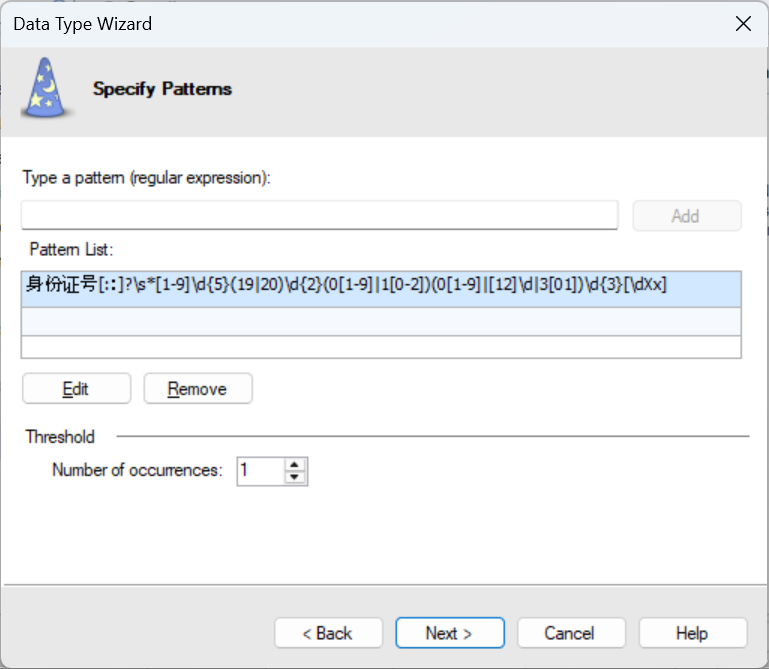

测试效果

基于复合数据类型匹配

配置步骤

测试效果

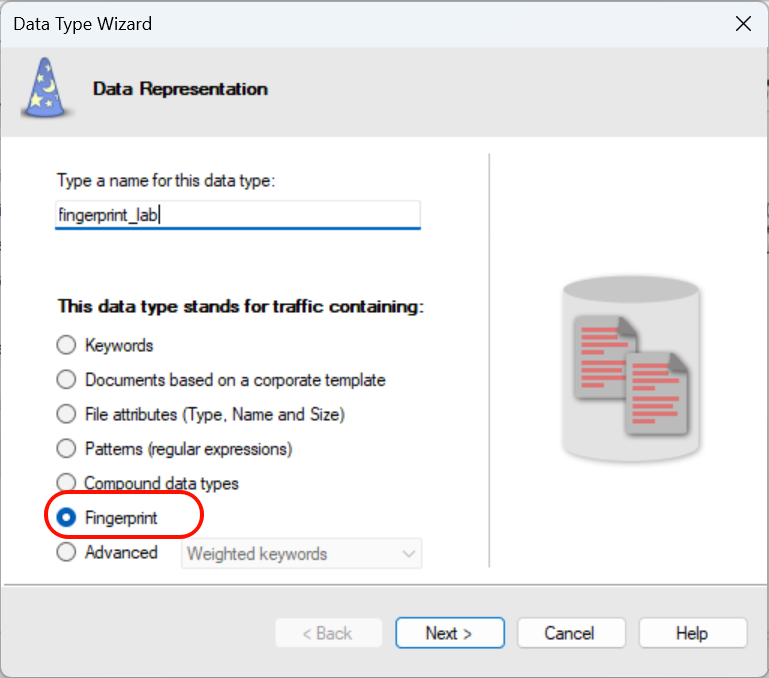

基于指纹(Fingreprint)匹配(JPG)

配置步骤